Approche ISO 27001

Notre rôle est de vous accompagner dans la définition et l’exécution de votre politique de sécurité de l’information.

La seconde étape de votre conformité (après avoir atteint le niveau d’exigence requis par le Guide d’hygiène Informatique de l’ANSSI décrit ici est de mettre en place avec vous un Système de Management de la Sécurité de l’Information (SMSI).

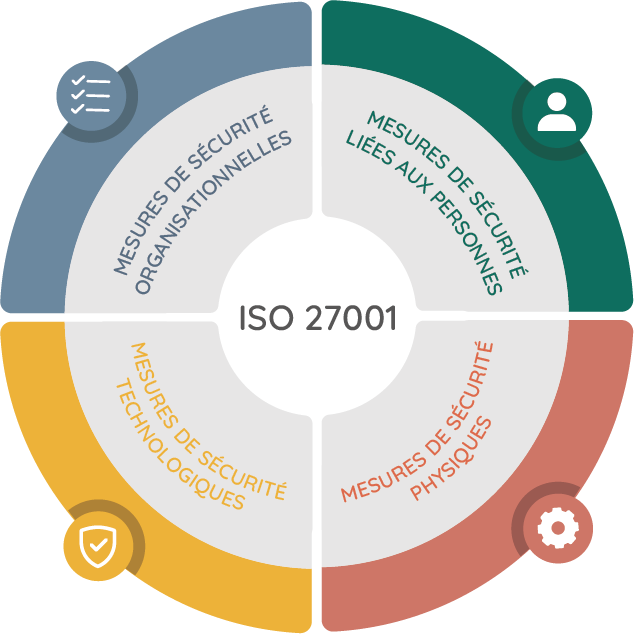

Nous adoptons pour cela une approche basée sur le modèle ISO 27001, relatif à la gouvernance de la sécurité de l’information, la cybersécurité et la protection de la vie privée :

Après avoir réalisé un audit, nous pouvons vous accompagner tout au long de la mise en place des 93 mesures décrites dans les 4 grandes catégories :

MESURES DE SÉCURITÉ

ORGANISATIONNELLES

- Accompagnement SSI

- Audit interne

- PSSI, politiques de sécurité

- Intelligence des menaces

- Sécurité par design (projet)

- Gestion des identités et authentification

- Classification et marquage de l’information

- Inventaire et classification des actifs

- Gestion de la sécurité avec les fournisseurs

- Sécurisation de la Supply Chain

- Sécurité de l’information pour le cloud

- Gestion des incidents de sécurité

- Réponse aux incidents de sécurité

- Gestion de la conformité

- Continuité d’activité

- Procédures d’exploitation documentées

- RGPD

MESURES DE SÉCURITÉ

LIÉES AUX PERSONNES

- Sensibilisation utilisateurs

- Charte informatique

- Campagne de tests de phishing

- Process on/off boarding

- Gestion de la confidentialité de l’information

- Sécurisation du travail à distance

MESURES DE SÉCURITÉ

PHYSIQUES

- Politique de contrôle d’accès

- Surveillance & contrôle

- Politique de gestion des supports de stockage

- Gestion de la maintenance du matériel

MESURES DE SÉCURITÉ

TECHNOLOGIQUES

- Centre Opérationnel de Sécurité (SOC)

- Sécurisation des terminaux utilisateurs

- Sécurisation des accès

- Sécurisation des applications

- Surveillance des ressources SI

- Gestion des comptes à privilèges (PAM)

- Authentification multifacteur (MFA)

- Solutions EDR/XDR

- Gestion des vulnérabilités

- Gestion des configurations

- Prévention des fuites de données

- Sauvegarde externalisée

- Sécurité des services réseaux

- Filtrage internet

- Gestion de la cryptographie

- Gouvernance de codage sécurisé

- Gestion des changements

Une fois votre SMSI en place, la conformité NIS 2 est proche !

- contact@plenitude-group.com

- Bruxelles, Lille, Compiègne, Paris, Nantes, Lyon, Grenoble, Bordeaux